Pri pokuse vysvetliť čo viedlo k vytvoreniu virtuálnej meny Bitcoin a celkovému úspechu kryptomien, je nutné sa z historickej perspektívy pozrieť na roky úsilia vynaloženého na hľadanie spôsobu online platenia, bez nutnosti dôverovať tretím stranám. Virtuálne meny, ako také, neboli v dobe publikovania Bitcoinu, roku 2008, novou záležitosťou. PayPal mal 10 rokov a problém uskutočniteľnosti transakcii cez internet sa v bankovom svete považoval za vyriešený, ak neberieme do úvahy transakcie s veľmi malou nominálnou hodnotou, ktoré nie sú vyriešené dodnes.

Nebavíme sa však len o realizácií platieb existujúcimi platobnými prostriedkami, bavíme sa o nových menách. Ako vytvoriť menu? Ako ju systematicky emitovať medzi používateľov? Ako obmedziť a regulovať jej tvorbu? Ako vytvori virtuálne peniaze, ktoré sa nedajú falšovať a mali by vlastnosti hodné zberateľstva a teda si vedeli udržať cenu?

Problém každej digitálnej meny pred Bitcoinom bola centralizácia. Akýkoľvek útok, právny či fyzický na centrálnu autoritu vedie ku kolapsu systému, ktorý na nej záleží. Viacero digitálnych centralizovaných mien pred Bitcoinom úspešne fungovalo roky, no vždy nakoniec skončili. Či už v súdnych sporoch pre diskutabilný legálny status súkromnej meny, alebo boli používané pri podvodoch. Alebo boli podvod sami osebe. Niektoré z nich boli kryté zlatom, čo vyžadovalo enormnú dôveru v prevádzkovateľov. Kto sa chce hrabať v histórii, nemusí ísť ďaleko od počítača, na internete je možné nájsť články o najznámejších z nich, ako Liberty Reserve, e-gold či Pecunix.

Dôležitým prvkom moderných virtuálnych mien je použitie kryptografie, ktorej moderná forma začala naberať kontúry už v sedemdesiatych rokoch 20. storočia, kedy boli zverejnené niektoré zásadné publikácie popisujúce spôsoby utajovania obsahu prenášaných správ – šifrovania a tiež konceptu digitálneho podpisu, virtuálnej paralely k podpisovaniu dokumentov pred notárom.

Jemný úvod do histórie kryptografie

Dlhé roky bolo utajovanie správ – šifrovanie – primárne používané armádou a tajnými službami.

Šifrovalo sa použitím jedného kľúča, tzv. symetrické šifrovanie, kde obe strany používajú ten istý kľuč. Ten bol vymieňaný rôznymi kanálmi, aby sa nedostal k niekomu nedôveryhodnému. Verejnosť a firmy ťahali za kratší koniec, pretože vlády považovali šifrovanie za privilégium – strategickú komoditu, s ktorou sa nakladalo ako so zbraňami. Rozšírenie použiteľného šifrovania u verejnosti dnes vnímame ako čosi samozrejmé čo nám umožňuje pohodlne používať wifi, internet banking či sociálne siete, no cesta k súčasnému stavu si vyžadovala dekády výskumov. Jedna so zásadných inovácii v oblasti kryptografie bolo vyriešenie problému distribúcie šifrovacieho kľúča, dnes túto oblasť poznáme pod názvom asymetrická kryptografia či kryptografia verejného kľúča.

Asymetrická kryptografia priniesla revolúciu, pretože umožňuje bezpečnú komunikáciu bez toho aby si dve strany museli kľúč fyzicky vymeniť. Základ kryptografie verejného kľúča položil Ralph Merkle v roku 1974, keď ako svoju školskú prácu navrhol Merkle’s Puzzles – teoretickú skladačku, algoritmus, pomocou ktorého je možné preniesť tajnú informáciu druhej strane s tým, že ktokoľvek okrem príjemcu musí vynaložiť rádovo väčšie úsilie, aby mohol zistiť obsah správy. Princíp bol naozaj jednoduchý, odosielateľ najprv zašifruje symetrickou šifrou veľké množstvo správ, s tým, že použije malý kľúč uhádnuteľný výpočtom v rozumnom čase. Všetky správy odošle príjemcovi, ktorý jednu z nich dešifruje hádaním kľúča. V správe sa nachádza jedinečný identifikátor, napríklad číslo a zároveň kľúč, ktorý sa použije na šifrovanie ďalšej komunikácie. Príjemca dá vedieť odosielateľovi jedinečný identifikátor a tak obaja vedia, ktorý kľúč budú ďalej používať. Ktokoľvek iný kto ich odpočúva, musí lúštiť postupne väčšinu správ, aby našiel správny kľúč. Takáto schéma má svoje obmedzenie, pretože pre praktickú bezpečnosť by vymieňaných správ muselo byť obrovské množstvo, no ako koncept tento návrh ukázal, že je také niečo možné, a to podnietilo ďalšie bádanie.

Na rozdiel od symetrického sa pri asymetrickom šifrovaní nepoužíva jeden kľúč, ale kľúčový pár – verejný kľúč a kľúč súkromný. Verejný kľúč si môžete predstaviť ako poštovú schránku, ktorú všetci poznajú a je spojená s nejakou identitou, súkromný kľúč je kľúčikom k obsahu samotnej schránky. Takto môže každý zašifrovať informácie verejným kľúčom, ktorý ste niekam publikovali a len majiteľ dokáže dešifrovať správu s použitím súkromnej časti.

Prvá praktická schéma šifrovania s použitím verejného kľúča bola paradoxne pred verejnosťou utajovaná. S ideou zabezpečenej komunikácie bez dopredu vymeneného tajomstva sa zaoberal zamestnanec britskej rozviedky GCHQ James Ellis počas jeho pôsobenia v organizácii v sedemdesiatych rokoch 20. storočia. Svoje myšlienky zdieľal v rámci pracovného zaradenia, no neprišiel so žiadnym praktickým riešením. S tým prišiel v roku 1973 jeho kolega Clifford Cocks, ktorý do hodiny od načrtnutia problému našiel matematickú funkciu, ktorá problém vyriešila. Cocksová práca zostala v utajení britskej tajnej služby dlhých 24 rokov a tak sa jeho verzia na verejnosť dostala až po niekoľkých desaťročiach.

Na svetlo verejnosti túto problematiku vyniesla publikácia s názvom „New Directions in Cryptography“ v roku 1976, publikovaná dvojicou vedcov Whitfield Diffiem and Martinom Hellmanom. Jednalo sa o prelomový výskum, kde dvojica prvý raz definovala samotný pojem asymetrickej kryptografie a jej dopad pre budúce zabezpečovanie elektronickej komunikácie.

Roku 1978, dva roky po publikácii Diffiho a Hellmana, prišla na verejnosť praktická implementácia objavu Clifforda Cocksa – riešenie zvnovuobjavené trojicou Amerických kryptografov Ronom Rivestom, Adi Shamirom a Leonardom Adlemanom. Algoritmus je známy pod skratkou RSA a je dnes súčasťou takmer každého zabezpečeného prenosu informácii na internete. Obdobné algoritmy ako na šifrovanie sa používajú aj na digitálne podpisovanie. Okrem algoritmu RSA sa dnes na používa viacero algoritmov postavených na rôznych matematických štruktúrach a ťažkých problémoch, medzi inými digitálne podpisové schémy na báze eliptických kriviek, ako napríklad Elliptic Curve Digital Signature Algorithm (ECDSA). Verejný kľúč ECDSA stojí za každou Bitcoin adresou a privátna časť umožňuje sumu na adrese minúť.

Ralph Merkle, ktorý položil základ kryptografie verejného kľúča, ako jeden z prvých publikoval aj návrh snáď najdôležitejšieho prvku modernej kryptografie, kryptografickej hašovacej funkcie. Hašovacia funkcia je funkcia, do ktorej vložíte akýkoľvek veľký vstup, napríklad elektronický dokument a výstupom z nej bude vždy rovnako dlhý reťazec písmen a čísiel – haš, resp. odtlačok. Hašovacích funkcií existuje mnoho, tie kryptografické, napríklad SHA-256 použitá v Bitcoine, sa líšia tým, že musia spĺňať náročné podmienky na bezpečnosť. Nesmie byť možné nájsť dva rozdielne vstupy, ktoré vedú na rovnaký výsledok – odolnosť voči kolíziám. Tiež nesmie byť možné vypočítať z výstupu funkcie, to čo do nej bolo vložené. Musí byť jednosmerná. Výstup hašovacej funkcie musí byť tiež pseudonáhodný, čo znamená, že sa pre daný vstup sa reťazec na výstupe javí ako náhodný a pre iný vstup, čo i len o trošku odlišný, musí byť výstupný odtlačok kompletne rozdielny.

Načo sú odtlačky dobré? Je možné nimi efektívne reprezentovať akokoľvek obsiahle dáta v malom množstve jedinečnej informácie – odtlačku. Z niekoľko gigabajtov dát dokážete spraviť krátky reťazec, napríklad

8bc8ca461ae48d26073f8290791492aed10a4da50fb3f409096ee93e082d695e (SHA-256 odtlačok slova „odtlačok“).

Myšlienky lákajú, že keď odtlačok je vždy rovnako veľký, musia existovať vstupy, ktoré vedú k rovnakému odtlačku – kolízie. Takéto myslenie je samozrejme správne, bavíme sa však o praktickej uskutočniteľnosti či dokáže jednotlivec, alebo aj celé ľudstvo so všetkými dostupnými technológiami niečo také urobiť a vieme, že pri správnom použití modernej kryptografie sú hašovacie funkcie bezpečné. Preto tu máme digitálne podpisovanie dokumentov, bezpečný internet banking a samozrejme kryptomeny.

Merkle v roku 1979 publikoval na tému hašovacích funkcií Ph. D. prácu, kde popísal konštrukciu kryptografickej hašovacej funkcie odolnej voči spomínaným kolíziám. Dnes sa táto konštrukcia nazýva Merkle–Damgård, pretože jej bezpečnosť nezávisle od Ralpha Merkla dokázal aj Dánsky kryptograf Ivan Damgård.

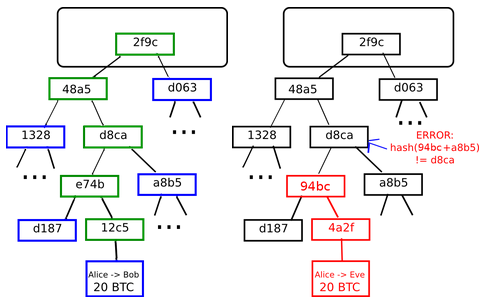

Merkle si tiež nechal patentovať konštrukciu, ktorá umožňuje efektívne overovať digitálny odtlačok veľkého množstva dát – Merklov strom. V takomto strome sú vždy dve vetvy – odtlačky – zahašované do ďalšieho odtlačku. Tým, že odtlačky sú vždy fixnej veľkosti, na konci nám zostane len jeden odtlačok, no ten zachytí akúkoľvek zmenu v dátach na vstupe funkcie.

Kryptografia ako nástroj nie len pre utajovanie ale aj silné overovanie prenikla aj do ďalšej problematiky a to do digitálne podpisovanie, razítkovanie a publikovanie dokumentov v čase. S použitím hašovacích funkcií je možné v konkrétnom čase oznámiť informáciu – záväzok, ktorý po neskoršom publikovaní dokumentu pomôže dokázať, že dokument musel existovať v čase vytvorenia záväzku.

Ako sa zbaviť certifikačných autorít?

Dôležitým konceptom presahujúcim do súčasnosti je možnosť vytvárať časové razítka dokumentov. Časové razítko je certifikát o tom, že dokument existoval v nejakom čase. Použitím hašovacej funkcie získame odtlačok a k nemu priradíme dátum a ďalšie informácie do spoločného certifikátu. Skombinovaním časového razítka a asymetrickej kryptografie dokážeme vytvoriť overiteľné časové razítka – súkromným kľúčom zašifrované odtlačky hašovacej funkcie nejakého dokumentu spolu s dátumom a ďalšími informáciami, čím na malom “podpise“ dokážeme, že dokument v danom čase existoval.

Ktokoľvek s prístupom k nášmu verejnému kľúču dokáže dešifrovať podpis a dostať pôvodný odtlačok, ktorý môže porovnať s odtlačkom na výstupe hašovacej funkcie. Ak sa odtlačky rovnajú, je jasné, že majiteľ kľúča disponoval daným dokumentom a podpísal ho. Ako asi tušíte, presne na takúto službu je možné v súčasnosti využívať čip občianskeho preukazu. Použitie časových razítok je praktické v biznise, napríklad pri podpisovaní zmluvy o mlčanlivosti, kde dátum podpisu zmluvy je veľmi dôležitý. Nevýhoda razítkovacích centrálnych autorít pred publikovaním Bitcoinu spočíva v tom, že je nutné im dôverovať, že svoje postavenie nezneužijú.

Zaujímavý koncept ako sa brániť pred zneužitím centrálnej autority, ktorá vydáva časové razítka pre digitálne dokumenty publikovala v roku 1991 dvojica autorov Stuart Haber a W. Scott Stornetta v článku s názvom „How to Time-stamp a Digital Document“. Vo svojich publikáciách ako ochranu pred možnosťou, že by razítkovacia služba vydávala falošné časové razítka, navrhli, že by sa ako vstup do razítka použila nejaká informácia z predchádzajúceho orazítkovaného dokumentu. Navrhovaný postup bol približne nasledovný: žiadateľ vyhotoví digitálny odtlačok svojho dokumentu a ten odošle do razítkovacej služby. Služba Časového Razítkovania zoberie odtlačok (alebo inú jedinečnú časť) dokumentu, ktorý bol orazítkovaný bezprostredne pred našim, pridá presný čas, dátum a ďalšie informácie a tieto spojí do certifikátu spolu s naším odtlačkom. Na celé tieto informácie následne vydá certifikát – digitálne ho podpíše a odovzdá žiadateľovi. Predchádzajúci dokument je publikovaný a žiadateľ dokáže overiť, že informácia v jeho razítku naozaj pochádza z predchádzajúceho certifikátu. Navyše, akonáhle požiada o certifikát s časovým razítkom niekto ďalší, žiadateľ dokáže overiť, že jedinečná informácia z jeho certifikátu je zahrnutá v certifikáte vydanom neskôr.

Takto dokáže majiteľ certifikátu kedykoľvek v budúcnosti vyvrátiť podvodný certifikát, pretože môže poukázať na dokument pred ním a po ňom. A po ňom. A tak ďalej. Služba vydávajúca certifikáty by tak musela falšovať všetky dokumenty za sebou, čo je omnoho náročnejšie ako sfalšovať jeden dokument. Tento postup je inovačný a obmedzuje množstvo dôvery, ktorú musíme vložiť do centralizovanej služby. Riešenie je lineárne, a množstvo informácií, ktoré sa musia prenášať a ukladať nie je zanedbateľné. Autori neskôr navrhli niektoré časové razítka publikovať v novinách, čím by boli správne odtlačky navždy k dispozícií na overenie celej reťaze. Službu je síce možné auditovať, ale existujú lepšie možnosti.

Na prácu Stuarta Habera a Scotta Stornetta v roku 1999 nadväzuje Henri Massias, Xavier Serret-Avila a Jean-Jacques Quisquater v publikácii „Design of a Secure Timestamping Service with Minimal Trust Requirements“. Trojica prišla s riešením problému centrálnej autority, ktorá vydáva časové razítka a môže podvádzať. Ich riešenie používa už spomenutý Merkleho strom, a funguje približne nasledovne. Autorita nepublikuje každé časové razítko, ktoré vygeneruje, ale vydáva skupinový odtlačok – koreň Merkle stromu vo fixných časových intervaloch – kolách. Tento koreň zahŕňa všetky odtlačky, ktoré na certifikovanie prišli v obmedzenom časovom intervale. Na konci takéhoto kola zostane odtlačok, ktorý sa skladá so všetkých vydaných časových razítiek v danom kole. Každý žiadateľ o orazítkovanie dokumentu tak môže overiť z verejných informácií publikovaných službou, že jeho razítko je správne. Takýmto postupným spájaním je zaručený audit celej služby každým používateľom.

Z tohto návrhu použil Satoshi Nakamoto hneď dva koncepty. Spájanie väčšieho množstva razítok do stromovej štruktúry použil Satoshi Nakamoto na postupné spájanie transakcii v jednom bloku, aby mohli medzi sebou používatelia v sieti rýchlo overiť, či ich informácie sú rovnaké. Ako druhé použil spájanie jednotlivých blokov s transakciami za sebou vo formáte, ktorý nikomu neumožňuje tieto bloky neskôr meniť, jedine ak by zmenili všetky za sebou.

S príchodom praktickej kryptografie na verejnosť sa začalo otvárať pole možností. Informatizácia sa pomaly rozliezala po planéte a ľudia si začali uvedomovať, že bude mať dopad nielen v armáde či akademických kruhoch. Realistické aj utopistické myšlienky, ako šifrovanie dostupné širokej verejnosti môže ovplyvniť budúcnosť sa začali formovať a šíriť. Dopad na spoločnosť ešte nebol jasný, no niektorí ľudia to nechceli nechať na náhodu a začali pre túto dostupnú technológiu hľadať možnosti použitia. Jedným z takých ľudí bol David Chaum.

Sloboda si vyžaduje suverénne digitálne peniaze

David Chaum, v osemdesiatych rokoch čerstvý absolvent Berkeley, vytrvalo pracoval na návrhu a implementácii anonymizačných technológií a dá sa povedať, že svojou publikáciou „Untraceable Electronic Mail, Return Addresses, and Digital Pseudonyms“ (1981) položil základy odboru anonymnej komunikácie. Do reality uviedol pojmy ako nevystopovateľné emaily, anonymné komunikačné siete tzv. mixnety a teoretické podklady pre možnosť elektronických volieb.

Asymetrická kryptografia pre Chauma predstavovala nástroj slobody – v neposlednom rade nástroj na vytvorenie spoločenských pseudonymných reputačných systémov a anonymnej virtuálnej meny.

David Chaum vydal niekoľko významných publikácií, medzi nimi v roku 1983 „Blind signatures for untraceable payments“, kde publikoval možnosť použiť konštrukciu asymetrického šifrovacieho systému RSA na vytváranie tzv. zaslepených podpisov a ich následné použitie pri anonymných elektronických transakciách. Zaslepený podpis je schéma v ktorej žiadateľ zaplatí centrálnej autorite za podpísanie nejakého tokenu. Po podpísaní autoritou žiadateľ podpis na tokene „odslepí“, no každý dokáže stále overiť, že ho autorita podpísala. Najdôležitejšou vlastnosťou systému je však to, že samotná autorita nedokáže zaslepený a odslepený token spárovať a teda nedokáže povedať ktorý so všetkých zákazníkov si nechal daný odslepený token podpísať, len vie overiť, že je pravý. Pre predstavu, fyzická alternatíva pre takýto podpis by sa dala uskutočniť s použitím kopírovacieho papiera v už zalepenej obálke, kde podpis by sa dal na obálku a kopírovací papier by ho pretlačil na list vo vnútri bez toho aby podpisujúci vedel obsah podpisovaného dokumentu.

V októbri 1985 Chaumovi vyšla publikácia „Security without Identification: Transaction Systems to Make Big Brother Obsolete“, kde svoju konštrukciu použil v koncepte centrálne emitovanej anonymnej meny, kde si každý používateľ tokeny odslepí a môže ich používať v obchodoch, ktoré ich overujú a preplácajú u centrálnej autority. Autorita nedokáže povedať komu token vydala, akurát vie overiť pravosť a teda nevidí do súkromia zákazníkov. Chaum videl použitie takejto schémy primárne v dvoch prípadoch, digitálnom volebnom systéme a digitálnych peniazoch.

Rozdiel medzi zlým elektronickým peňažným systémom a dobre vyvinutou digitálnou hotovosťou určí, či budeme mať diktatúru alebo skutočnú demokraciu. – David Chaum

Návrh elektronickej meny začal David Chaum realizovať v roku 1990 v Amsterdame založením spoločnosti DigiCash, kde zrealizoval a začal prevádzkovať elektronickú menu ecash s prvou elektronickou platbou uskutočnenou v roku 1994. Po počiatočných úspechoch sa použitie nikdy výraznejšie nerozšírilo, paradoxne pre pohodlné používanie kreditných kariet s absolútne protichodnými vlastnosťami, aké poskytovala Chaumova mena.

Nápad s použitím zaslepených podpisov bol revolučný a dodnes vzniklo viacero návrhov ako obdobné schémy používať pri práci s citlivými údajmi v zdravotníctve a podobne. Zásadný problém, ktorý Chaum nevyriešil, znel, ako takúto menu emitovať a distribuovať do obehu. Z tohto dôvodu musel byť ecash naviazaný na reálne peniaze. Žiadny dobrovoľník nemohol ecash len tak zo dňa na deň začať používať, pretože bol bankovým produktom rovnako ako neskôr bankové karty. Chaum s tímom navrhol aj riešenie ako používať ecash vo fyzickej podobe – vo forme plastovej karty. Ecash bol bezpečnejšia forma peňažnej výmeny, a nie len elektronickej, no bola uzatvorená, centralizovaná a teda aj regulovateľná.

DigiCash pilotoval svoj projekt s bankami, no z ich pohľadu boli kreditné karty atraktívnejšie. Konzumenti vlastné súkromie radi vymenia za pohodlné používanie a sprostredkovatelia služieb majú záujem mať o zákazníkoch čo najviac informácií a predávať ich ako ďalší produkt.

Chaumova realizácia sa síce neujala, no svojou prácou a početnými publikáciami spustil lavínu, ktorá o niekoľko rokov vyústila v hnutie.

Kontúry hnutia cypherpunk, ako mnohých iných skupín, boli naviazané na vonkajšie okolnosti doby, primárne na alarmujúce opakované pokusy Americkej vlády o reguláciu šifrovania a hrozby straty slobody vo svete nekontrolovateľne sa rozširujúcej informatizácie. História cypherpunku sa začala písať koncom roka 1992, keď počítačoví vedci Eric Hughes, Timothy C May a John Gilmore založili neformálnu skupinu, ktorá sa schádzala na mesačnej báze v sídle Gilmorovej spoločnosti Cygnus Solutions v San Franciscu. Väčšinou sa jednalo o vedcov a počiatočných zamestnancov spoločností ako Intel či Sun Microsystems, ktorí mali okolo štyridsiatky, status prvých zamestnancov im umožnil zarobiť veľké peniaze a tak dokázali pracovať na vlastných projektoch, bez strachu o výplatu. Hovorili si Cypherpunkeri, od spojenia slov cipher – šifra a názvu technologického subžánru science fiction cyberpunk. Mimo fyzických stretnutí komunikovali cez mailing list, ktorý sa stal významným zdrojom informácii o dianí v oblasti ochrany súkromia či kryptografie.

Krátko po založení publikoval Eric Huges manifest „A Cypherpunk’s Manifesto“, kde demonštruje zámery hnutia. Cypherpunk vie, že súkromie nie je samozrejmosť ale výdobytok a je nutné ho brániť, inak bude, tak ako aj sloboda, ľuďom odňaté.

„Súkromie je nevyhnutné pre otvorenú spoločnosť v elektronickej dobe. Súkromie nie je zatajovanie. Súkromná záležitosť je niečo, čo chce človek zdielať len s vybranými, nie s celým svetom, no tajomstvo je niečo čo si chce človek nechať len pre seba. Súkromie je privilégium, ako môže človek selektívne zdieľať svoje ja so svetom…“ – Eric Hughes, A Cypherpunk’s Manifesto

Hnutie sa pohrávalo s myšlienkou ako vytvoriť digitálnu menu, aby sa sen cypherpunku zrealizoval a ľudia mohli bez hraníc, rasových, politických a iných predsudkov slobodne obchodovať. Ideálna mena však nesmela byť závislá na autorite ktorá by ju vytvárala a regulovala. Teoretické požiadavky pre neskoršie návrhy boli položené Nickom Szabom v publikácii „Shelling Out: The Origins of Money“, kde analyzoval použitie peňazí rôznymi kmeňmi v histórii. Vlastnosti meny boli jasné: musí jej byť limitované množstvo a vytvoriť každú jednotku musí byť dokázateľne náročné. Riešenie tohto problému sa začalo črtať počas nasledujúcich rokov, kde inde ako v emailoch cypherpunk mailing listu a to hlavne prácami na konceptoch digitálnych mien ako b-money a Bit Gold.

Za konceptom b-money stál americký počítačový inžinier Wei Dai, ktorý návrh virtuálnej meny začína zmienkou o fascinovaní crypto-anarchiou zadefinovanou Timothy Mayom. Jeho mena predpokladá existenciu decentralizovanej siete v ktorej sú používatelia identifikovaní pseudonymami – verejnými kľúčmi asymetrickej kryptografie. Platby si medzi sebou posielajú ako digitálne podpísané správy. Ďalej navrhuje možnosť existencie kontraktov, kde sa môžu dve strany dohodnúť na elektronickej zmluve, ktorej nenaplnenie je potrestané stratou finančného depozitu. Digitálny odtlačok takéhoto kontraktu pošlú účastníci cez sieť všetkým používateľom.

Wei Dai navrhuje dva možné prístupy, ako udržovať databázu peňažných prostriedkov a ich majiteľov aktuálnu, buď si ju udržuje každý používateľ samostatne, alebo sa používa sieť prepojených serverov, kde používatelia musia svoje tranzakcie overovať u náhodne vybranej podskupiny serverov, aby zabezpečili, že servre nepodvádzajú. Servre musia vopred zložiť istú časť financií, aby mohli byť penalizované za prípadný podvod v budúcnosti. Wei Dai navrhuje, že b-cash môže vytvoriť ktokoľvek tak, že do siete pošle riešenie vopred zadefinovaného výpočtového problému – dôkaz o vykonanej práci, za ktorý dostane časť obeživa. To v akom intervale sa bude mena tvoriť a akú výpočtovú náročnosť na to treba je nutné rozhodnúť hlasovaním.

Používať ako platidlo výsledok náročného počítačového výpočtu – Proof-of-Work rozpracoval v roku 2002 Adam Back, keď publikoval návrh konkrétnej takejto funkcie s názvom Hashcash. Hashcash slúžil ako ochrana pred zahltením akéhokoľvek systému nelegitímnymi požiadavkami, napríklad na ochranu emailu pred spamom.

Nároky na Proof-of-Work funkciu sú aby bola ťažko vypočítateľná, no zároveň bol výsledok ľahko overiteľný. Každý používateľ by hľadal niekoľko sekúnd, až minút riešenie problému, ten potom pripol k odchádzajúcemu emailu a príjemcov program by pozrel výpočet predtým, ako by danú správu zaradil do legitímnych správ, čo by malo zabrániť odosielanie veľkého množstva emailov spamermi. Treba podotknúť, že takýto systém má množstvo aplikácii a Adam Back nebol prvý, kto prišiel s riešením. Skoro dekádu pred ním už boli publikované obdobné výskumy, no Adam Back svoju Hashcash funkciu dobre spropagoval a hlavne si jeho riešenie všimol Satoshi Nakamoto, ktorý ho neskôr v modifikovanej forme použil v Bitcoine.

Backov Hascash obohatil v roku 2004 Hal Finney, ktorý vytvoril prvé a jediné funkčné softvérové riešenie pred Bitcoinom, ktoré spĺňalo kritériá digitálnej meny, nazvané RPOW – prepoužiteľný Proof-of-Work. Idea bola jednoduchá, RPOW bol Hashcash podpísaný verejným RSA kľúčom Finneyho servera a tento token sa dal použiť len raz – vymeniť za iný token. Majiteľ RPOW tokenu mohol tento token spolu s nepodpísaným POW tokenom odoslať serveru, ktorý nepodpísaný token podpísal, čím ho previedol na nového majiteľa.

Protokol použival Finneyho server s nainštalovaným kryptografickým koprocesorom IBM 4758, ktorý umožňoval overiť digitálne podpísaný program bežiaci na ňom a teda zdrojový kód servera sa dal považovať za dôveryhodný.

Posledným významným pokusom o digitálnu menu tesne pred publikovaním Bitcoinu bol Bit Gold z Decembra 2005, ktorý publikoval Nick Szabo. Ako formu digitálnych peniazí navrhol použiť RPOW token tak ako ho navrhol Hal Finney, no k nemu prislúchajúci digitálny odtlačok navrhol zreťaziť za sebou do blokou pomocou už spomínaných razítkovacích serverov, čím by vznikol nenarušiteľný záznam, že tokeny boli vytvorené v nejakom čase a cena tokenu bola hodná vykonanej práce v danej dobe. Szabo dokonca analyzoval nevýhody takéhoto systému a spomína, že existencia profesionálnych baníkov – minerov môže zbohatnúť a o cenotvorbu sa budú musieť postarať zmenárne. Szabov návrh je tak blízky k Bitcoinu, že o spoluautorstve sa dá naozaj polemizovať. Každý kto čítal publikáciu vytvorenú pseudonymom Satoshi Nakamotom, vie, že to nie je ojedinelá publikácia nejakého amatéra, ale profesionálna, zrozumiteľne napísaná publikácia od človeka či tímu, ktorý sa v problematike a histórií dobre vyznal.

Bitcoin

V roku 2008 Satoshi Nakamoto publikoval Bitcoin – prvé elektronické peniaze, ktoré k svojmu fungovaniu nepotrebujú žiadnu autoritu či finančnú inštitúciu, len počítač, internet a niekoho kto je ochotný ich akceptovať. Dnes (4. december 2017) je v obehu 16.7 milióna a jeden sa dá kúpiť za 9648 EUR.

Coinmarketcap sleduje 1324 virtuálnych mien, ktoré vznikli po Bitcoine, 1300 z nich nebude mať žiadnu hodnotu v roku 2025. Kde bude Bitcoin?

Zdroje

Bitcoin: A Peer-to-Peer Electronic Cash System, Satoshi Nakamoto, 2008

https://bitcoin.org/bitcoin.pdf

Security without Identification: Card Computers to make Big Brother Obsolete, David Chaum, 1987

http://www.chaum.com/publications/Security_Wthout_Identification.html

The Crypto Anarchist Manifesto, Timothy C. May, 22. November 1992

http://groups.csail.mit.edu/mac/classes/6.805/articles/crypto/cypherpunks/may-crypto-manifesto.html

How to Time-Stamp a Digital Document, Stuart Haber and W. Scott Stornetta, 1991

https://www.anf.es/pdf/Haber_Stornetta.pdf

New Directions in Cryptography. Whitfield Diffie and Martin E. Hellman, November 1976

https://ee.stanford.edu/~hellman/publications/24.pdf

„Design of a Secure Timestamping Service with Minimal Trust Requirements“, Henri Massias, Xavier Serret-Avila, and Jean-Jacques Quisquater, Máj 1999

http://nakamotoinstitute.org/static/docs/secure-timestamping-service.pdf

b-money, Wei Dai, 1 November, 1998

http://nakamotoinstitute.org/b-money/

„Hashcash – A Denial of Service Counter-Measure“, Adam Back, 1. August, 2002

http://www.hashcash.org/papers/hashcash.pdf

RPOW – Reusable Proofs of Work, Hal Finney, 15. August, 2004

http://nakamotoinstitute.org/rpow/

Bit Gold, Nick Szabo, 29. December, 2005

http://nakamotoinstitute.org/bit-gold/

Shelling Out: The Origins of Money, 29. December, 2002

http://nakamotoinstitute.org/shelling-out/

The cypherpunk revolution, Thomas Rid, 20. Júl 2016

http://projects.csmonitor.com/cypherpunk

Pridaj komentár